微軟周二(7/13)釋出了7月的Patch Tuesday安全更新,總計修補117個安全漏洞,在這些漏洞中,有13個被列為重大(Critical)漏洞,有9個零時差漏洞,當中並有4個已被開採。

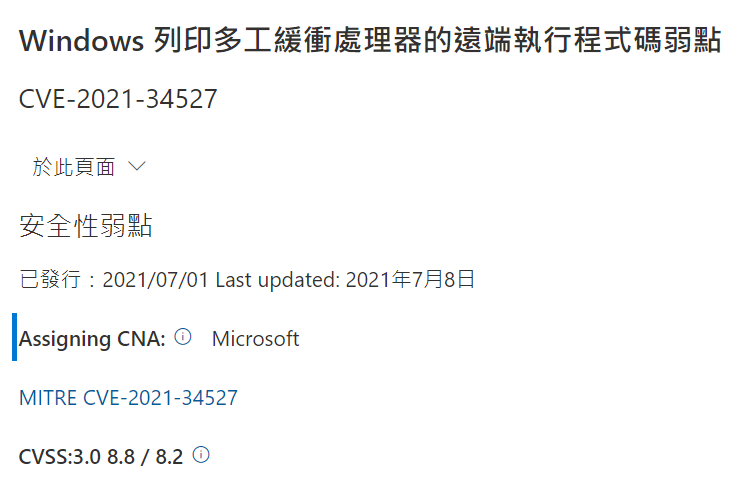

既被列為重大漏洞,又已被開採的零時差漏洞有兩個,其中一個是早就浮上檯面的PrintNightmare漏洞,編號為CVE-2021-34527,該漏洞為存在於Windows列印多工緩衝處理器(Windows Print Spooler)中的遠端程式執行漏洞,成功的開採將允許駭客以系統權限執行任意程式。

其實微軟已在7月6日緊急釋出CVE-2021-34527的修補程式,且該修補只適用於Point and Print政策被關閉時,假設使用者啟用了相關政策,那麼駭客依然能繞過修補。此外,雖然有研究人員宣稱這是個無效的修補,還有人安裝更新之後印表機卻失靈了,不過微軟回應確實已經解決問題了。

另一個已被開採且被列為重大等級的零時差漏洞為CVE-2021-34448,這是一個指令碼引擎記憶體毀損漏洞,駭客可藉由代管惡意網站或是入侵合法網站,再誘導使用者造訪,並利用特製檔案來開採受害者系統。

微軟僅說CVE-2021-34448漏洞已被攻陷,並未揭露受害規模。

另外兩個已被攻陷的漏洞CVE-2021-31979與CVE-2021-33771,則僅被列為重要(Importane)等級,且它們皆屬於Windows核心的權限擴張漏洞。

還有一個被列為重大等級的零時差漏洞為CVE-2021-34473,它是存在於Microsoft Exchange Server的遠端程式執行漏洞。雖然該漏洞尚未被攻陷,而且資安社群對此一漏洞沒有太多著墨,但CVE-2021-34473卻是微軟本月修補的安全漏洞中,風險等級次高的,其CVSS風險評分為9.1。

Zero Day Initiative(ZDI)團隊本月還額外點名了CVE-2021-34494與CVE-2021-34458,其中,CVE-2021-34494將允許駭客在缺乏使用者互動的狀態下,於Listening Port以特權服務等級執行遠端程式。

而CVE-2021-34458則是微軟本月修補風險最高的,CVSS風險評分高達9.9。它是在Windows核心中非常少見的遠端程式執行漏洞,可允許單一根I/O虛擬化(SR-IOV)裝置干擾其它PCIe設備。

熱門新聞

2026-02-09

2026-02-06

2026-02-09

2026-02-09

2026-02-10

2026-02-10

2026-02-09