紅十字國際委員會

上個月紅十字會遭駭被竊走51萬人資料,紅十字會相信是手法高明的國家駭客所為,並調查出是利用Zoho ManageEngine ADSelfService Plus漏洞駭入其網路得逞。

一個月前紅十字委外儲存資料的一家瑞士資料中心業者遭駭,導致至少全球60個紅十字及紅新月會(Red Crescent)國際聯合會在人道救援中救助的民眾隱私資料外洩,總數超過51.5萬。經過一個月的調查,紅十字國際委員會(International Committee of Red Cross,ICRC)公布調查結果。

第三方安全廠商於1月18日首先偵測到,儲存紅十字會及紅新月會推動的「家庭重聚連線」(Restoring Family Links)行動資料的伺服器上有異常活動,而揭露這樁攻擊。當下也迫使紅十字會關閉系統。

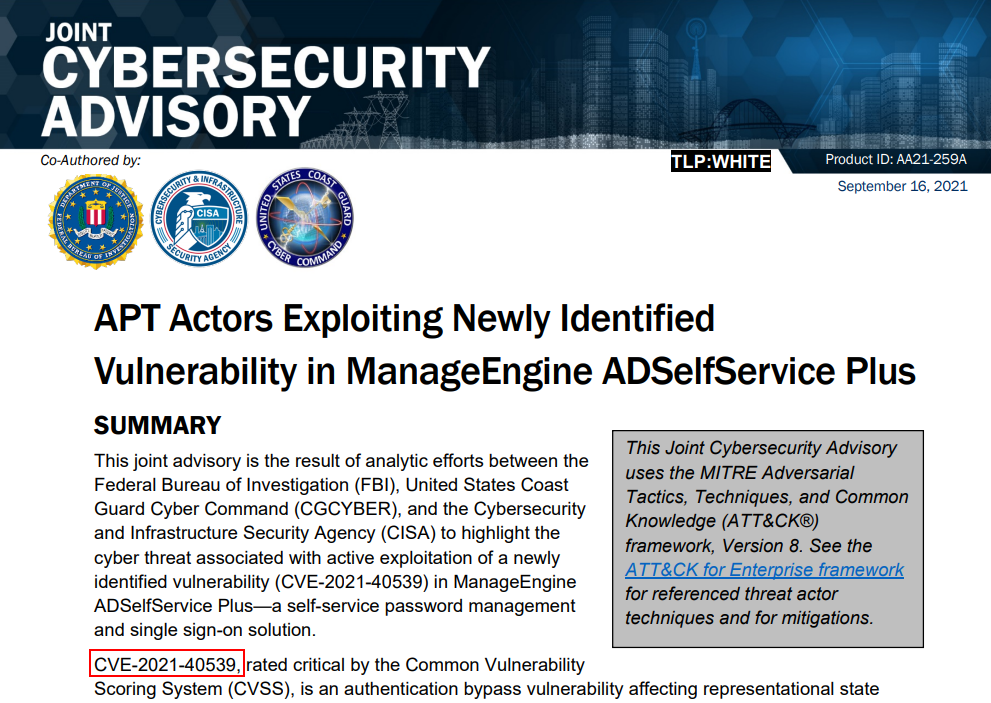

深入分析顯示,攻擊者是在2021年11月9日駭入紅十字會網路,並潛伏了70天直到被發現。駭客是藉由Zoho的自助式密碼管理平臺(ManageEngine ADSelfService Plus)一項已知漏洞CVE-2021-40539入侵。

Zoho於去年9月修補CVE-2021-40539漏洞,當時安全廠商便偵測到有國家駭客在開採本漏洞,美國政府也發出安全公告。紅十字會表示,由於修補需要時間,他們還來不及修補就遭駭。

ICRC原本也部署了掃瞄軟體及端點偵測工具,卻仍未及早偵測到。ICRC說明,伺服器上的漏洞管理流程和工具並未偵測到,僅安裝了端點偵測和回應工具(endpoint detection and response,EDR)代理程式的系統才偵測到入侵行動,以致於大部份惡意檔案成功載入其網路環境。

紅十字會相信這起事件是國家駭客所為,他們使用的是複雜模糊化手法及工具以隱藏惡意程式,這些工具未曾公開,需要高度技巧,僅極少數攻擊者得以使用。他們也認為這是一樁精準攻擊,因為某些程式碼是專為攻擊紅十字會而撰寫,指向紅十字會伺服器獨有的MAC位址。

但是駭客入侵的目的不明。迄今紅十字會沒有接到任何組織出面聯繫,也沒被要求支付贖金。紅十字會公開保證會祕密和駭客連繫,但呼籲駭客不要分享、販售、外洩或利用這些資料。

熱門新聞

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13

2026-02-13