| 中國駭客 | Stately Taurus | Visual Studio Code | ToneShell | ShadowPad

微軟免費開發工具遭中國駭客Stately Taurus濫用,企圖滲透東南亞政府機關竊取機密

研究人員揭露中國駭客組織Stately Taurus最新一波的攻擊行動,並指出這些駭客利用了過往極為罕見的手法,於受害組織的網路環境持續活動

2024-09-11

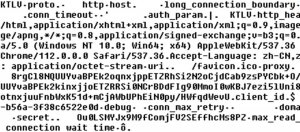

| 中國駭客 | Earth Lusca | KTLVdoor

中國駭客Earth Lusca打造跨平臺後門KTLVdoor,攻擊當地貿易公司

中國駭客組織Earth Lusca使用新的惡意程式KTLVdoor,這起攻擊行動的規模極為龐大,但他們目前僅能確認有一家中國貿易公司受害

2024-09-06

| DNS Poisoning | 中國駭客 | Evasive Panda | StormBamboo | Daggerfly | Macma | MgBot | PocoStick

中國駭客組織Evasive Panda入侵網路服務供應商,藉由DNS中毒從事供應鏈攻擊

研究人員揭露中國駭客組織Evasive Panda最新一波的攻擊行動,值得留意的是,駭客先是對網際網路服務供應商(ISP)發動DNS中毒攻擊,再對不安全的軟體更新機制下手

2024-08-05

| 中國駭客 | APT41 | ShadowPad | Cobalt Strike | Office IME | CVE-2018-0824

研究人員公布去年中國駭客組織APT41針對臺灣政府機關所屬的研究機構從事攻擊的資安事故,值得留意的是,駭客利用舊版微軟Office隨附的IME元件,以及開源的迴避偵測工具來躲過防毒軟體的攔截

2024-08-05

| 後門程式 | LodeInfo | NoopDoor | Cuckoo Spear | MirrorFace | 中國駭客 | APT10

中國駭客組織APT10鎖定日本關鍵基礎設施、學術機構,利用後門程式LodeInfo、NoopDoor從事網路間諜攻擊

針對鎖定日本企業組織的後門程式NoopDoor攻擊行動,資安業者Cybereason認為可能是中國駭客組織APT10所為,而且,攻擊行動中駭客同時還會運用另一支後門程式LodeInfo

2024-08-02

| 中國駭客 | Evasive Panda | Daggerfly | Macma | MacOS | MgBot | Nightdoor | NetMM

臺灣及美國macOS用戶遭到鎖定,中國駭客Evasive Panda使用後門程式Macma從事攻擊行動

針對2021年首度被揭露的macOS後門程式Macma,最近有研究人員發現背後操刀人馬,就是中國駭客組織Evasive Panda,他們也指出對方使用相同的程式庫及框架,跨平臺開發多種惡意程式

2024-07-25

| 中國駭客 | GhostEmperor | Demodex | ProxyLogon | WMIExec | Impacket

中國駭客組織GhostEmperor捲土重來,利用惡意程式Demodex從事攻擊行動

資安業者處理客戶遭駭的事故,發現曾在2年前出沒的中國駭客組織GhostEmperor近期再度發起攻擊行動,這些駭客採用相當隱密、罕見的攻擊手法,讓研究人員難以分析

2024-07-23

| 中國駭客 | APT41 | AntSword | BlueBeam | DustPan | Beacon | Cloudflare Workers | DustTrap | Google Workspace

本週Mandiant、Google威脅分析團隊(TAG)聯手,公布中國駭客APT41新的攻擊行動,主要目標是航運、物流、新聞媒體、娛樂產業,值得留意的是,臺灣也有企業組織慘遭毒手

2024-07-19

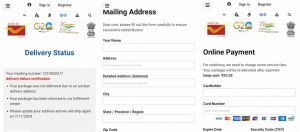

| Smishing Triad | 中國駭客

中國駭客組織Smishing Triad鎖定印度發動大規模網釣簡訊攻擊

繼歐洲、美國、阿拉伯聯合大公國(UAE)、巴基斯坦陸續遭到中國駭客組織Smishing Triad網釣簡訊攻擊,這些駭客如今將攻擊範圍延伸至擁有14億人口的印度

2024-07-16

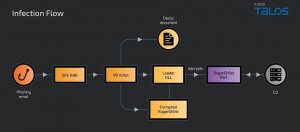

| APT41 | 中國駭客 | DodgeBox | StealthVector | MoonWalk

中國駭客APT41使用惡意程式DodgeBox於受害電腦載入MoonWalk後門,過程中採用罕見迴避偵測手法

研究人員揭露中國駭客APT41使用的新型惡意程式DodgeBox、MoonWalk,並指出對方運用多種罕見手段,使得攻擊難以發現、追蹤

2024-07-15

| 中國駭客 | SneakyChef | SugarGh0st | RAR SFX | WinRAR

中國駭客組織SneakyChef鎖定亞洲、歐洲、中東、非洲政府機關,散布惡意程式SugarGh0st

研究人員針對中國駭客組織SneakyChef最新一波的攻擊行動提出警告,指出對方透過WinRAR自解壓縮檔散布惡意程式SugarGh0st,範圍遍及亞洲國家,以及歐洲、中東、非洲地區(EMEA)

2024-07-12