| 紅帽 | K8s | GenAI | 生成式AI | OpenShift Virtualization Engine | vLLM | RHEL 10 | llm-d

【容器體驗統管混合雲,K8s架構帶進AI推論】紅帽兩手戰略布局,瞄準企業GenAI大規模應用潮

今年紅帽年度大會焦點是如何支援未來的企業大規模GAI運用需求,從大會新宣布的五項產品策略中,可以歸納出兩大新戰略

2025-06-06

| 雲端碳足跡 | 雲原生永續IT | 雲原生永續監控工具 | Kepler | K8s | Kubernetes | IBM | Marcelo Carneiro do Amaral

【專訪Kepler專案核心維護者】不只擁有秒級的能耗指標,還能結合碳感知提供更精細的碳足跡

除了借助Kepler工具監測裸機環境每秒的能耗指標,也期盼三大公雲業者公開公雲VM的能耗資訊,提高測量準確度

2024-11-15

| Container快報 | K8s | eBPF | OpenShift | 可觀察性 | 服務網格 | 叢集管理 | IT周報

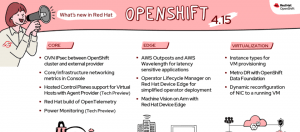

Container快報第158期:K8s年四月釋出今年第一更,OpenShift也推新4.15版,微軟和GitLab表態繼續支援Flux

多款容器工具和平臺發布新版或即將更新。K8s年四月釋出今年第一更,OpenShift也推新4.15版,新版Linker則可以用來調度非K8s環境中的微服務,Grafana Labs也繼續強化可觀察性能力。在Weaveworks倒閉後,微軟和GitLab表態大力支援Flux專案

2024-03-28

| Container快報 | K8s | EKS | GKE | FQDN | IT周報

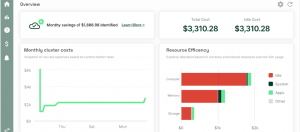

Container快報第157期:GKE和EKS開始支援K8s 1.29新版,荷蘭第二大銀行用Cilium控管每月16億次API呼叫

GKE和EKS從今年初開始提供K8s 1.29新版。K8s成本服務Kubecost新版不只能追蹤超大規模K8s的成本追蹤之外,還能用AI預測K8s未來的成本,荷蘭第二大銀行Rabobank則揭露了如何控管每月16億次API呼叫的關鍵機制

2024-02-19

| K8s | GAI | Kubernetes | 雲原生 | 生成式AI | Pokemon Go

專訪K8s核心App小組主席,揭露K8s未來2年重心要支援GAI運算

K8s發展戰略轉向,已經從運算資源的調度,開始延伸思考到應用目標。K8s開始針對特定情境的應用,尤其是未來非常重要的應用,例如GAI運算的支援,將是K8s未來2年的重要方向。

2023-12-25